Blog detektywistyczny AlfaTronik

Bezpieczeństwo dzieci w trakcie roku szkolnego – jak je zorganizować?

Rok szkolny zbliża się wielkimi krokami, a dzieci i młodzież czeka (przynajmniej na początku) standardowe nauczanie stacjonarne. Odpowiedzialni rodzice chcą zagwarantować swoim pociechom bezpieczny powrót do szkoły. W jaki sposób zadbać o bezpieczeństwo dzieci w trakcie roku szkolnego? Podpowiadamy!

Zdrada w sieci – w jaki sposób ją rozpoznać i udowodnić?

Współczesne kontakty międzyludzkie mają zarówno formę rzeczywistą jak i wirtualną, opartą na relacjach w sieci. Szczególnie teraz, gdy przyzwyczajenia z czasów szalejącej pandemii nadal w nas siedzą, pozamałżeński romans funkcjonuje głównie w Internecie. Jak objawia się zdrada w sieci i w jaki sposób ją udowodnić?

Narkotesty, alkomaty, lokalizatory GPS – ochrona przed kierowcami na podwójnym gazie

Kierowcy będący pod wpływem narkotyków czy alkoholu stanowią ogromne zagrożenie na polskich drogach. Policyjne statystyki są bezlitosne – tylko w pierwszej połowie 2021 roku funkcjonariusze zatrzymali ponad 50 tysięcy osób podróżujących na „podwójnym gazie”. W jaki sposób możemy pomóc walczyć z takim zjawiskiem? Przedstawiamy narkotesty, alkomaty oraz inne rozwiązania, które mogą powstrzymać nietrzeźwych lub naćpanych […]

Alkomaty i alkotesty – pełne bezpieczeństwo razem z Alfatronikiem!

Raporty policyjne są bezwzględne – w 2019 roku aż 2017 wypadków drogowych spowodowali kierowcy pod wpływem alkoholu. Nie zawsze osoby te były bardzo pijane, jednak nie do końca zdawały sobie sprawę ze swojego stanu, prowadząc np. po wczorajszej imprezie. Jak do tego nie dopuścić? Używając alkomatów z naszego asortymentu. Wypadki to nie wszystko. Również w […]

Największe śledztwa detektywistyczne w historii – poznaj sensacyjne sprawy!

Mówi się, że to życie pisze najlepsze scenariusze filmowe. Poniższe historie potwierdzają, że maksyma ta ma wiele wspólnego z prawdą. Przedstawiamy największe śledztwa detektywistyczne w historii i sprawy, które doprowadziły do ujęcia słynnych przestępców – wyrachowanych, niekiedy niezwykle brutalnych.

Jak chronić dzieci podczas wakacji? Sposoby i technologia

.Wakacyjne wyjazdy to nie tylko czas uśmiechu, wypoczynku i relaksu. To niecodzienna troska o los naszych dzieci. Podczas urlopowych zabaw nieletni są narażeni na wiele niebezpieczeństw. Jak chronić dzieci podczas wakacji? Przedstawiamy kilka skutecznych sposobów i urządzeń, które pomogą Ci zabezpieczyć nieletnich!

Pegasus – nowe dane o systemie absolutnej inwigilacji

System obserwacji Pegasus, wykorzystywany przez służby specjalnej budzi coraz większe kontrowersje. Opinia publiczna praktycznie z tygodnia na tydzień otrzymuje nowe informacje, związane z powszechną inwigilacją społeczeństwa z różnych zakątów świata. Co nowego możemy powiedzieć o tym tajemniczym systemie?

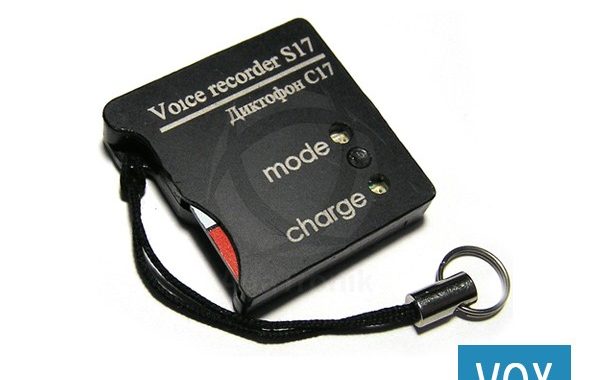

Dyktafony profesjonalne SOROKA – informacje i zastosowanie

Profesjonaliści wymagają od sprzętu detektywistycznego szerokich możliwości, bardzo dobrej jakości zebranych materiałów, a także działania w różnych warunkach, w długim czasie. Dyktafony profesjonalne SOROKA to sprzęt, który spełnia wszystkie powyższe cechy, nadając pracy pewnego i skutecznego charakteru. Dlaczego warto wybrać akurat te urządzenia?

Trackery QSTARZ – dlaczego warto wybrać te lokalizatory?

Lokalizatory to urządzenia, które coraz częściej wybierane są przez naszych klientów. Mają wszechstronne zastosowanie, a przede wszystkim są świetnym sposobem na analizowanie postępów w sportowej jeździe samochodem, motocyklem czy rowerem na czas. W tym tekście przedstawimy zalety i przykłady lokalizatorów QSTARZ, które od teraz (jesteśmy jedynym przedstawicielem tej marki w Polsce) możesz znaleźć w naszej […]

Jak chronić osoby starsze przed zaginięciem? Podpowiadamy

Wielkimi krokami zbliża się okres jesienno-zimowy, a za oknem szybciej zapada zmrok. Te niesprzyjające warunki biometeorologiczne mogą wprowadzić w depresyjny nastrój każdego, a już wyjątkowo niekorzystnie mogą wpłynąć na osoby starsze. Niekiedy może to doprowadzić do niekontrolowanego wyjścia z domu i zaginięcia. W jaki sposób chronić przed tym bliskich?